El altavoz y el micrófono del móvil revelan cuál es su patrón de desbloqueo

Un estudio revela que es posible conocer el patrón de desbloqueo de los móviles Android por las vibraciones que produce el dedo al moverse por la pantalla

Un grupo de investigadores de la Universidad de Linköping en Suecia y de Lancaster en Reino Unido, han publicado un estudio que confirma que se puede conocer el patrón de desbloqueo de un ‘smartphone’ Android a partir de las vibraciones que produce el dedo al tocar y deslizarse por la pantalla.

En el estudio se explica cómo los móviles actuales disponen de sensores tan precisos que son capaces de registrar hasta los movimientos más débiles que se producen a su alrededor, incluyendo también los movimientos que se hacen al tocar el móvil. En esencia un móvil puede comportarse como un sonar, el sistema que emite y recibe sonidos para detectar movimiento y obstáculos cercanos.

La técnica la han bautizado como SonarSnoop y usa el mismo principio del proyecto FingerIO publicado en 2016, en el que se exploraban la idea de utilizar un ‘smartwatch’ para reconocer gestos hechos con el brazo que después se convierten en acciones.

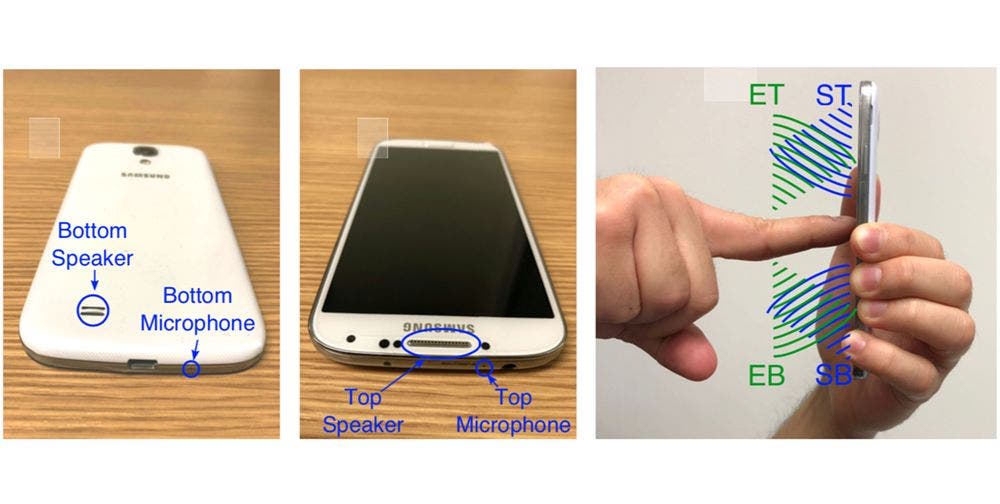

SonarSnoop usa los micrófonos que incorporan los móviles, y que normalmente son dos: uno en la parte superior que se usa para reducir el ruido exterior durante las llamadas, y el inferior que es el que capta la voz del usuario.

Para llevar a cabo el ataque el software malicioso instalado en el móvil de la víctima hace que el teléfono emita una señal acústica en una frecuencia que somos incapaces de detectar, entre 18 y 20 KHz.

De este modo cuando se toca la pantalla para desbloquearla esta señal de ultrasonidos se verá interferida y los cambios que se poduzcan en el sonido los captarán los micrófonos revelando por dónde y cómo se mueve el dedo del usuario por la pantalla.

Imagen: SonarSnoop, Active Acoustic Side-Channel Attacks. Lancaster University, Linköping University

Los investigadores, ayudados por un algoritmo de aprendizaje automático, han descubierto cómo interpretar esas interferencias en el sonido como movimientos. Dependiendo de hacia dónde de mueva el dedo se producirá una señal característica en el ‘sónar’ que puede distinguirse y relacionarse con un movmiento concreto.

Los investigadores lograron identificar e interpretar hasta quince movimientos diferentes.

Un ataque improbable pero que abre otras puertas

Aunque el patrón de desbloqueo sigue siendo un método muy utilizado para impedir el acceso al teléfono, los sistemas biométricos de seguridad —como el reconocimiento facial o el lector de de la huella dactilares— son cada vez má populares. Esto reduce la eficacia y posibilidades de ejecutar un ataque como el que describe el estudio.

Sin embargo el método abre la puerta a la posibilidad de que este tipo de ataques en los móviles puedan utilizarse con otro fines, como por ejemplo detectar que teclas se se están pulsando al teclear un PIN o una contraseña.

El estudio también valida el proyecto FingerIO que explora la posibilidad de que el móvil ejecute tareas dependiendo de movimientos y toques realizados directamente en la mano del usuario.

Eso si, para este ataque mediante sonar sea efectivo es necesario que el ‘smartphone’ esté totalmente quieto, lo que limita bastante su posibilidades de éxtio ya que normalmente el smartphone se sostiene en la mano y no sobre en una superficie plana.